Стандарты беспроводных сетей

Семейство стандартов 802.11 включает в себя четыре ратифицированных стандарта, используемых для организации передачи данных, и ряд документов, описывающих дополнительные функции. На время написания книги на стадии согласования находился пятый стандарт 802.11 п, направленный на увеличение пропускной способности радиосети. Семейство стандартов 802.11 часто обозначают как 802.11 х (не путать с 802.1 X) для того, чтобы не смешивать с базовым, теперь не используемым стандартом передачи 802.11. (more…)

Стандарты беспроводных сетей

Большинство используемых в настоящее время стандартов беспроводных сетей разработано Институтом инженеров по электротехнике и радиоэлектронике (Institute of Electrical and Electronics Engineers, IEEE). Именно на них мы и остановимся. (more…)

Беспроводные сети

В основе беспроводных стандартов 802 лежит технология широкополосного сигнала (ШПС, Spread Spectrum, SS). Разработанная с целью снижения мощности передатчика и повышения устойчивости к узкополосным помехам, технология ШПС направлена на преобразование изначально узкополосного полезного сигнала в сигнал гораздо более широкого спектра. При этом спектральная мощность сигнала перераспределяется по используемому частотному диапазону, и максимальная мощность передаваемого сигнала становится значительно ниже исходной. (more…)

Беспроводные сети

Поскольку мощность передаваемых в радиосети сигналов может измеряться милливаттами и микроваттами, а затухание и усиление могут происходит в сотни и тысячи раз, то для удобства проведения расчетов большинство единиц измерения имеют логарифмический характер. (more…)

Беспроводные сети

В отличие от проводных сетей, где направление распространения сигнала определяется траекторией прокладки кабеля, а протяженность сети – длиной, беспроводные сигналы гораздо менее предсказуемы. (more…)

В отличие от проводных сетей, где направление распространения сигнала определяется траекторией прокладки кабеля, а протяженность сети – длиной, беспроводные сигналы гораздо менее предсказуемы. (more…)

Беспроводные сети

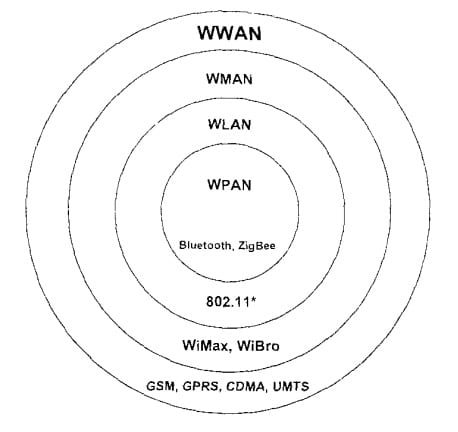

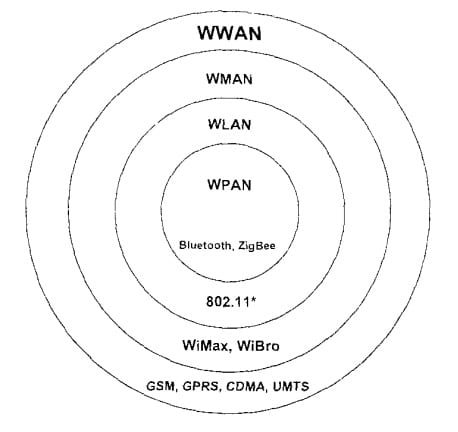

В настоящее время существует большое количество разнообразных беспроводных технологий, что требует введения классификации. Один из способов классификации беспроводных сетей основан на радиусе действия сети, при этом выделяются четыре основных типа: (more…)

В настоящее время существует большое количество разнообразных беспроводных технологий, что требует введения классификации. Один из способов классификации беспроводных сетей основан на радиусе действия сети, при этом выделяются четыре основных типа: (more…)

Вирусы для мобильных телефонов

Первый известный вирус на мобильном телефоне появился в 2004 году. Cabir.A инфицирует только небольшое количество Bluetooth-телефонов и не производит никаких вредоносных действий – группа разработчиков вредоносного ПО создала Cabir, чтобы доказать это может быть сделано. Следующей их целью было, отправить программу исследователям антивирусного софта, которые начали процесс разработки решения проблемы, которая обещает стать намного хуже в ближайшее время. (more…)

Секреты GSM

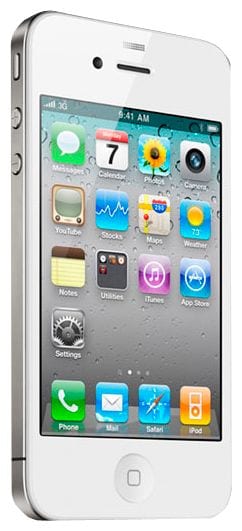

Не каждый, услышав слово «смартфон», представляет себе, что это за аппарат и что в нем такого особенного. Немного поясним. Само слово «смартфон» уже прочно обосновалось в русском языке наряду с другими подобными заимствованиями. Дословный перевод неологизма smartphone, сложенного из двух слов «smart» и «phone», означает что-то вроде «умный» телефон – то есть телефон с широким набором функций и возможностей. (more…)

Секреты GSM, Телефон на 2 сим карты

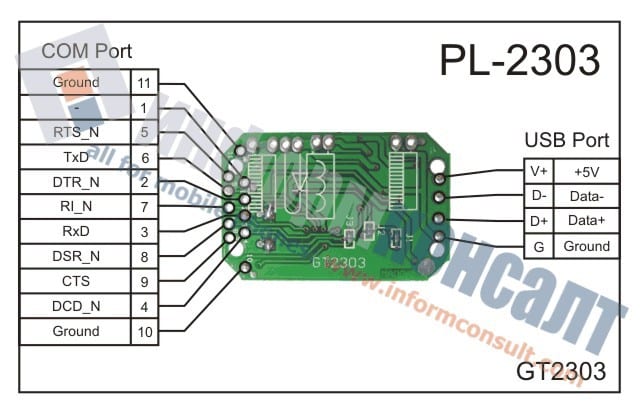

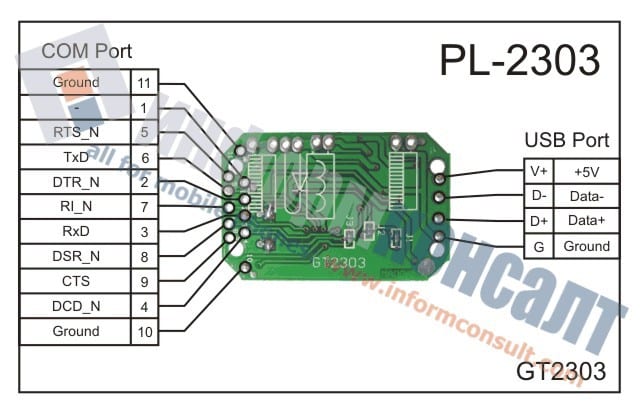

Обычный USB шнур, идущий вместе с китайским телефоном не может быть использован при прошивке операционной системы. Его нужно приобретать в специализированных магазинах или, при наличии минимальных навыеов работы с паяльником – можно изготовить самостоятельно. (more…)

Система DECT

Чтобы обеспечивать функцию конфиденциальности данных и портативная РТ и стационарная часть FT должны совместно использовать ключ шифрования СК (Cipher Key). Этот ключ затем используется вместе с генератором ключевого потока KSG (Key Stream Generator), чтобы формировать ключевой поток для зашифрованных данных в уровне MAC. Процесс генерации ключевого потока и детализированное описание процесса шифрования выполняется в MAC уровне. Стандартом DECT устанавливаются два пути получения ключа шифрования СК, приводящие, таким образом, к формированию ключей двух типов: (more…)