Windows

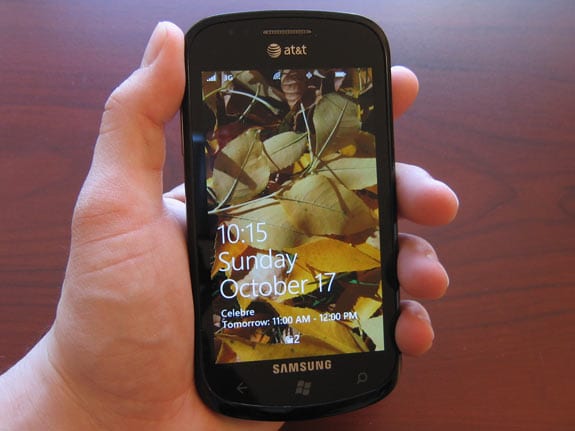

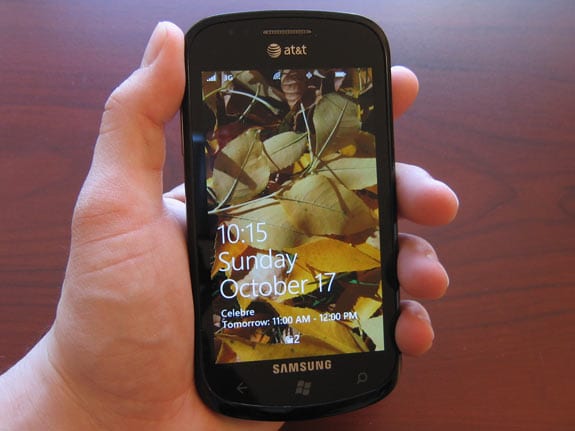

В последнее время вышло девять телефонов оснащенных новейшей ОС Windows Phone 7. Все они сходны по характеристикам и представляют один и тот же класс устройств. Samsung готовит новый телефон, наиболее переработанный, с наиболее развитой версией ОС. Разработчики создали телефон, который использует Windows Phone 7, и будет вскоре в продаже. Он будет выпущен в ближайшее время. Гаджет имеет большой экран и Windows Phone 7, что является одним из основных плюсов, который обеспечит успех продаж телефона. Скорее всего это будет устройство серии Samsung Galaxy S. (далее…)

iOS, Новости

Не знаю как вам, а мне уже сильно надоели зарядки с километрами проводов, они всегда путаются, их любит погристь кошки и собаки и в дорогу их брать неудобно. Но теперь есть выход — DLO’s WallDock. (далее…)

Новости

Итак, добрые люди интернета, слухи о падение цены на Hulu Плюс действительно подтвердились, хотя это немного меньше, чем некоторые надеялись. Ранее цена в подписке была $ 9,99, в настоящее время снизилась до $ 7,99 в месяц. Достаточно, чтобы заставить вас воспользоваться услугой? Может быть, одну неделю бесплатного ознакомительного использования поможет вам? Не беспокойтесь, если вы уже подписаны — Hulu рассмотрит все ваши требования о возврате или просмотре цен, которые будет применяться в следующем платежном цикле. Также стало известно, что список устройств, которыми вы сможете насладиться была расширен. (далее…)

Китайские телефоны

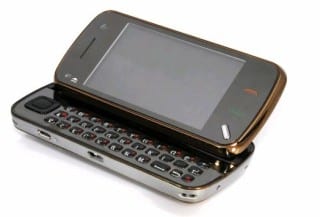

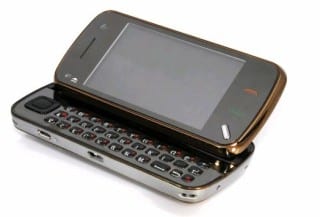

Китайский Vordon N9700 телефон, оснащенный QWERTY-клавиатурой. Он имеет 3,2-дюймовый сенсорный экран с разрешением 320×240 пикселей, слот для карт памяти MicroSD. Также оборудован камерой, Bluetooth, и JAVA. (далее…)

Китайский Vordon N9700 телефон, оснащенный QWERTY-клавиатурой. Он имеет 3,2-дюймовый сенсорный экран с разрешением 320×240 пикселей, слот для карт памяти MicroSD. Также оборудован камерой, Bluetooth, и JAVA. (далее…)

Гаджет

Интеллектуальное устройство V7 является планшетным ПК с китайской Android, Windows CE и Linux Ubuntu. Выбор системы производиться при загрузке устройства. SmartQ V7 оборудован сенсорным экраном, Wi-Fi, HDMI выходом, поддерживает все популярные видео и аудио файлов, включая 1920x1080px формате FullHD. Способность установки программ на трех операционных системах. процессор. Быстрая встроенная кэш-память 2 Гб, вы можете увеличить через слот для SD / SDHC карт. (далее…)

Интеллектуальное устройство V7 является планшетным ПК с китайской Android, Windows CE и Linux Ubuntu. Выбор системы производиться при загрузке устройства. SmartQ V7 оборудован сенсорным экраном, Wi-Fi, HDMI выходом, поддерживает все популярные видео и аудио файлов, включая 1920x1080px формате FullHD. Способность установки программ на трех операционных системах. процессор. Быстрая встроенная кэш-память 2 Гб, вы можете увеличить через слот для SD / SDHC карт. (далее…)

Гаджет

Планшетный epad Android с 10,2-дюймовым сенсорным экраном с 1-ГГц процессором, ZT-180 A8 процессор ARM, 256 Мб ОЗУ, 2 Гб кэш розширяемые через слот. Гаджет также имеет WiFi. Android в качестве ОС и также 3G связь, так что вы можете пользоваться беспроводным доступом в Интернет. (далее…)

Планшетный epad Android с 10,2-дюймовым сенсорным экраном с 1-ГГц процессором, ZT-180 A8 процессор ARM, 256 Мб ОЗУ, 2 Гб кэш розширяемые через слот. Гаджет также имеет WiFi. Android в качестве ОС и также 3G связь, так что вы можете пользоваться беспроводным доступом в Интернет. (далее…)

Телефон на 2 сим карты

Китайский мультимедийный мобильный телефон Dual SIM Dapeng T3000, оснащен вращающимся сенсорным экраном (вращение 180 град.). Также в нем есть JAVA, радио и аналоговое телевидение. Телефон поставляется с акселерометром и WiFi, так что вы можете подключиться к Интернету бесплатно. Телефон имеет две камеры (передняя и задняя) с 2,0-мегапиксельной разрешающей способностью. (далее…)

Китайский мультимедийный мобильный телефон Dual SIM Dapeng T3000, оснащен вращающимся сенсорным экраном (вращение 180 град.). Также в нем есть JAVA, радио и аналоговое телевидение. Телефон поставляется с акселерометром и WiFi, так что вы можете подключиться к Интернету бесплатно. Телефон имеет две камеры (передняя и задняя) с 2,0-мегапиксельной разрешающей способностью. (далее…)

Телефон на 2 сим карты

X10 Star TV является современным мультимедийным китайским мобильным телефоном, оснащенным большим 3,8-дюймовым сенсорным экраном. Он также имеет модуль WiFi и аналоговый ТВ-тюнер. В телефоне есть богатое программного обеспечения: игры, веб-браузер, социальные сети, и Java, что позволяет загружать дополнительные программы. (далее…)

X10 Star TV является современным мультимедийным китайским мобильным телефоном, оснащенным большим 3,8-дюймовым сенсорным экраном. Он также имеет модуль WiFi и аналоговый ТВ-тюнер. В телефоне есть богатое программного обеспечения: игры, веб-браузер, социальные сети, и Java, что позволяет загружать дополнительные программы. (далее…)

Новости

Sony Ericsson выпал из пятерки в рейтинге производителей мобильных телефонов, сообщает сайт Engadget. Первое место занимает Nokia с долей рынка 32 процента. На четвертом месте — Apple. (далее…)

Гаджет

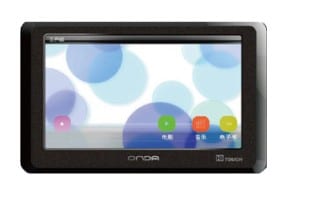

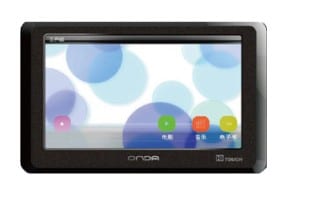

Китайский плеер Onda VX570Touch с 4,3-дюймовым сенсорным экраном, оснащен 4 Гб встроенной памяти, расширяемой с помощью MicroSD слот для карт памяти. Воспроизведение файлов с HD-разрешением 1280×720 пикселей. Плеер оснащен ТВ-выходом. (далее…)

Китайский плеер Onda VX570Touch с 4,3-дюймовым сенсорным экраном, оснащен 4 Гб встроенной памяти, расширяемой с помощью MicroSD слот для карт памяти. Воспроизведение файлов с HD-разрешением 1280×720 пикселей. Плеер оснащен ТВ-выходом. (далее…)

Китайский Vordon N9700 телефон, оснащенный QWERTY-клавиатурой. Он имеет 3,2-дюймовый сенсорный экран с разрешением 320×240 пикселей, слот для карт памяти MicroSD. Также оборудован камерой, Bluetooth, и JAVA.

Китайский Vordon N9700 телефон, оснащенный QWERTY-клавиатурой. Он имеет 3,2-дюймовый сенсорный экран с разрешением 320×240 пикселей, слот для карт памяти MicroSD. Также оборудован камерой, Bluetooth, и JAVA.  Интеллектуальное устройство V7 является планшетным ПК с китайской Android, Windows CE и Linux Ubuntu. Выбор системы производиться при загрузке устройства. SmartQ V7 оборудован сенсорным экраном, Wi-Fi, HDMI выходом, поддерживает все популярные видео и аудио файлов, включая 1920x1080px формате FullHD. Способность установки программ на трех операционных системах. процессор. Быстрая встроенная кэш-память 2 Гб, вы можете увеличить через слот для SD / SDHC карт.

Интеллектуальное устройство V7 является планшетным ПК с китайской Android, Windows CE и Linux Ubuntu. Выбор системы производиться при загрузке устройства. SmartQ V7 оборудован сенсорным экраном, Wi-Fi, HDMI выходом, поддерживает все популярные видео и аудио файлов, включая 1920x1080px формате FullHD. Способность установки программ на трех операционных системах. процессор. Быстрая встроенная кэш-память 2 Гб, вы можете увеличить через слот для SD / SDHC карт.  Планшетный epad Android с 10,2-дюймовым сенсорным экраном с 1-ГГц процессором, ZT-180 A8 процессор ARM, 256 Мб ОЗУ, 2 Гб кэш розширяемые через слот. Гаджет также имеет WiFi. Android в качестве ОС и также 3G связь, так что вы можете пользоваться беспроводным доступом в Интернет.

Планшетный epad Android с 10,2-дюймовым сенсорным экраном с 1-ГГц процессором, ZT-180 A8 процессор ARM, 256 Мб ОЗУ, 2 Гб кэш розширяемые через слот. Гаджет также имеет WiFi. Android в качестве ОС и также 3G связь, так что вы можете пользоваться беспроводным доступом в Интернет.  Китайский мультимедийный мобильный телефон Dual SIM Dapeng T3000, оснащен вращающимся сенсорным экраном (вращение 180 град.). Также в нем есть JAVA, радио и аналоговое телевидение. Телефон поставляется с акселерометром и WiFi, так что вы можете подключиться к Интернету бесплатно. Телефон имеет две камеры (передняя и задняя) с 2,0-мегапиксельной разрешающей способностью.

Китайский мультимедийный мобильный телефон Dual SIM Dapeng T3000, оснащен вращающимся сенсорным экраном (вращение 180 град.). Также в нем есть JAVA, радио и аналоговое телевидение. Телефон поставляется с акселерометром и WiFi, так что вы можете подключиться к Интернету бесплатно. Телефон имеет две камеры (передняя и задняя) с 2,0-мегапиксельной разрешающей способностью.  X10 Star TV является современным мультимедийным китайским мобильным телефоном, оснащенным большим 3,8-дюймовым сенсорным экраном. Он также имеет модуль WiFi и аналоговый ТВ-тюнер. В телефоне есть богатое программного обеспечения: игры, веб-браузер, социальные сети, и Java, что позволяет загружать дополнительные программы.

X10 Star TV является современным мультимедийным китайским мобильным телефоном, оснащенным большим 3,8-дюймовым сенсорным экраном. Он также имеет модуль WiFi и аналоговый ТВ-тюнер. В телефоне есть богатое программного обеспечения: игры, веб-браузер, социальные сети, и Java, что позволяет загружать дополнительные программы.

Китайский плеер Onda VX570Touch с 4,3-дюймовым сенсорным экраном, оснащен 4 Гб встроенной памяти, расширяемой с помощью MicroSD слот для карт памяти. Воспроизведение файлов с HD-разрешением 1280×720 пикселей. Плеер оснащен ТВ-выходом.

Китайский плеер Onda VX570Touch с 4,3-дюймовым сенсорным экраном, оснащен 4 Гб встроенной памяти, расширяемой с помощью MicroSD слот для карт памяти. Воспроизведение файлов с HD-разрешением 1280×720 пикселей. Плеер оснащен ТВ-выходом.